Một cuộc tấn công DDoS là một cái gì đó bạn có thể nghe hoặc đọc trong tất cả mọi thứ từ tạp chí tin đồn đến các diễn đàn phát triển chuyên ngành. Đó là một mối phiền toái phổ biến đã được khoảng từ cuối những năm 90 mà rất nhiều tin tặc hoặc thậm chí bất mãn nhân viên có thể sử dụng để làm tê liệt một hệ thống từ một địa điểm từ xa.

Dưới đây là những gì bạn cần biết về cách một cuộc tấn công DDoS được khởi chạy, nó hoạt động như thế nào và tác động tiềm năng lớn đến một mục tiêu không ngờ hoặc không chuẩn bị.

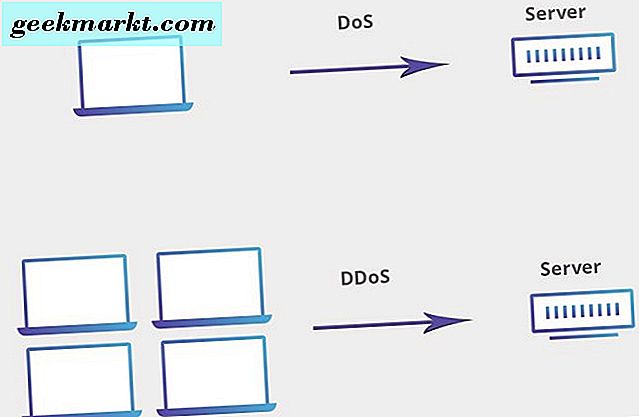

DoS so với DDoS

Thuật ngữ 'DoS' là viết tắt của tấn công từ chối dịch vụ. Điều này cyberattack liên quan đến hạn chế hoặc phá vỡ các dịch vụ của một máy chủ.

Cách phổ biến nhất trong đó điều này đạt được là do tràn ngập máy chủ với các yêu cầu thừa. Điều này gây ra tình trạng quá tải trên máy của mục tiêu và cũng có thể làm cho nó không đáp ứng với hầu hết nếu không phải tất cả các yêu cầu hợp pháp từ người dùng khác.

Một DDoS về cơ bản là một cuộc tấn công DoS trên một quy mô lớn hơn nhiều. Nó cũng được gọi là tấn công từ chối dịch vụ phân tán. Kỹ thuật lũ lụt tương tự được sử dụng trên máy mục tiêu nhưng nó đi kèm với một twist.

Các cuộc tấn công DDoS có nhiều nguồn gốc. Do đó, ngày càng khó ngăn chặn chúng. Một cuộc tấn công DoS có thể được ngăn chặn bằng cách ngăn chặn nguồn, nhưng trong trường hợp của một cuộc tấn công DDoS nó không đơn giản như một bộ lọc xâm nhập cơ bản sẽ không có hiệu quả.

Các hàm ý DDoS

- Không thể phân biệt người dùng hợp pháp

- Không có trang web

- Hiệu suất mạng chậm

- Số lượng email spam ngày càng tăng

- Dịch vụ Internet từ chối truy cập

- Ngắt kết nối khỏi kết nối internet có dây hoặc không dây

- Lỗi phần cứng

Chiến thuật tấn công chung

Giả mạo IP là một trong những phương pháp DDoS phổ biến nhất. Tạo địa chỉ IP giả khiến cho việc tìm và chặn các nguồn gốc của các cuộc tấn công càng khó khăn hơn.

Botnet cũng là một thương hiệu của các cuộc tấn công DDoS. Nếu bạn không biết botnet là gì, hãy nghĩ nó là một mạng lưới các máy tính hoạt động như các tác nhân ngủ. Các máy tính nhận lệnh để tấn công một máy chủ hoặc hệ thống đích nào đó.

Thông thường, những máy này nhận và thực hiện các lệnh mà không có chủ sở hữu từng biết về nó. Điều này làm cho DDoSing cực kỳ mạnh mẽ vì tiềm năng mở rộng mạng là khá cao. Nó cũng ngăn cản máy chủ chỉ đơn giản là thêm băng thông nhiều hơn để đối phó với vấn đề.

Mục đích sử dụng

Nhiều cuộc tấn công DDoS được sử dụng trong các mưu đồ tống tiền chống lại các tổ chức tài chính hoặc chủ doanh nghiệp. Những kẻ tấn công thường bắt đầu nhỏ với một cuộc tấn công DDoS đơn giản như một chứng minh-khái niệm. Các mục tiêu sau đó được nhận thức về lỗ hổng trong hệ thống và được nhắc trả một khoản phí.

Hầu hết các yêu cầu thanh toán đều bằng Bitcoin hoặc các loại tiền ảo thay thế khác, vốn nổi tiếng là khó tìm lại những kẻ tấn công.

Một số cuộc tấn công DDoS nhằm mục đích làm hỏng các thành phần phần cứng của hệ thống đích. Điều này được gọi là PDoS, từ chối dịch vụ vĩnh viễn hoặc phlashing.

PDoS liên quan đến việc kiểm soát từ xa đối với việc quản lý các thiết bị phần cứng của hệ thống đích mà bao gồm nhưng không giới hạn ở các máy in, bộ định tuyến và phần cứng mạng nhất. Những kẻ tấn công sử dụng hình ảnh firmware đã sửa đổi hoặc bị hỏng để thay thế firmware gốc của một phần cứng đích.

Sau một trong các cuộc tấn công này, hệ thống có thể bị hư hỏng sau khi sửa chữa. Điều này có nghĩa là mục tiêu có thể phải thay thế tất cả các thiết bị. Điều này tốn thời gian và tiền bạc.

Các cuộc tấn công PDoS khó nhận ra. Họ cũng có thể được thực hiện mà không cần dựa vào một botnet hoặc máy chủ gốc.

DDoS không mong muốn

Đôi khi nguyên nhân gây ra tình trạng quá tải trang web chỉ có thể là một sự nổi tiếng về sự nổi tiếng. Nếu hàng nghìn hoặc hàng trăm nghìn người nhấp vào cùng một liên kết truy cập vào một trang web cùng một lúc, các quản trị viên có thể thấy nó như là một nỗ lực DDoS.

Cấp, điều này thường chỉ xảy ra trên các trang web ít được chuẩn bị hoặc các trang web mới với băng thông hạn chế. Nó một số vòng tròn, một biến thể của điều này là VIPDoS. VIP là viết tắt của những người nổi tiếng có thể đăng các liên kết thu hút hàng nghìn lần nhấp trong vòng vài giây.

Các sự kiện được lên lịch cũng có thể gây ra sự từ chối dịch vụ tạm thời. Điều này xảy ra vì đã có đủ thời gian trước, có khả năng hàng triệu người biết rằng họ có khung thời gian giới hạn, trong đó họ có thể hưởng lợi từ một dịch vụ.

Ví dụ, loại DDoS không mong muốn này xảy ra trong cuộc điều tra dân số năm 2016 của Úc.

Bảo vệ DDoS

Trong khi có một số kỹ thuật phòng thủ bảo vệ hoặc giảm thiểu thiệt hại được thực hiện bởi một cuộc tấn công DDoS, hệ thống phòng thủ tốt nhất liên quan đến việc sử dụng nhiều lớp bảo vệ.

Để chuẩn bị tốt như bạn có thể, bạn phải bắt đầu bằng cách thừa nhận rằng một cuộc tấn công DDoS đến là một khả năng. Kết hợp phát hiện tấn công, phân loại lưu lượng truy cập, công cụ phản hồi thời gian thực và bảo vệ phần cứng để có cơ hội cao hơn để ngăn chặn một cuộc tấn công.

Một băng thông cao cũng quan trọng như ngay cả với các biện pháp bảo mật nâng cao, nó có thể không thể ngăn chặn một cuộc tấn công DDoS 100GB trên băng thông 10GB.

Các phương pháp phòng chống DDoS thường được sử dụng bao gồm:

- Tường lửa

- Hệ thống phòng chống xâm nhập (IPS)

- Phần cứng ứng dụng front-end

- Định tuyến lỗ đen

- Bộ định tuyến

- Công tắc

- Lọc ngược dòng

Một tư tưởng cuối cùng

Mặc dù ngày càng có nhiều cơ chế và công cụ bảo vệ liên tục được tinh chế, số lượng các cuộc tấn công DDoS vẫn đang gia tăng trên toàn thế giới. Một số quốc gia cố gắng ngăn chặn kẻ tấn công tiềm năng bằng cách đề xuất thời gian tù là một hình phạt.

Tuy nhiên, rất ít quốc gia thực sự đã ban hành các luật được xác định rõ ràng về vấn đề này. Vương quốc Anh là một trong số ít những hướng dẫn rõ ràng hơn khi nói đến việc xử lý DDoSing. Có một án tù tối đa 10 năm có thể được trao cho bất kỳ ai bị bắt DDoSing. Đây cũng là quốc gia duy nhất xác định rõ DDoSing là hoạt động bất hợp pháp.

Nhóm hacker nổi tiếng Annonymous đã vận động hành lang để phân loại một cuộc tấn công DDoS như một hình thức phản đối được chấp nhận thay vì một cuộc tấn công bất hợp pháp. Bạn có nghĩ rằng họ đang đúng hoặc là DDoSing quá nguy hiểm trong tay của những người có ý định xấu được coi là hợp pháp?